Tin tức

PowerFlex và PowerProtect: Giữ cho Vương quốc CNTT của bạn không có Ransomware

“Tồn tại hay không tồn tại? Đó là câu hỏi.” Đáng buồn thay, câu trả lời cho nhiều tổ chức là “trở thành” nạn nhân của ransomware. Vào năm 2020, Trung tâm Khiếu nại Tội phạm Internet (IC3), một bộ phận của FBI, đã nhận được “2.474 khiếu nại được xác định là ransomware với tổn thất điều chỉnh là hơn 29,1 triệu đô la” theo báo cáo thường niên của họ .

Báo cáo này chỉ là phần nổi của tảng băng chìm. Một số tổ chức chọn không báo cáo các cuộc tấn công ransomware và giữ các cuộc tấn công này không được đưa tin. Báo cáo một cuộc tấn công có thể tốn kém hơn về mặt công khai tiêu cực so với việc lặng lẽ trả tiền chuộc.

Những quan điểm này cho thấy không ai miễn nhiễm với ransomware. Tuy nhiên, nếu tổ chức của bạn bị tấn công, bạn có muốn tránh cả sự chú ý và trả tiền chuộc cho dữ liệu của mình không?

Nhóm Kỹ thuật Giải pháp Dell PowerFlex đã phát triển một sách trắng để giúp biến giấc mơ này thành hiện thực cho khách hàng PowerFlex. Họ đã hợp tác với nhóm Dell PowerProtect để tạo ra một thiết kế minh họa cách tích hợp Dell PowerProtect Cyber Recovery với PowerFlex. Xem Bảo vệ khỏi phần mềm tống tiền: Bảo mật dữ liệu của bạn trên Dell PowerFlex với Dell PowerProtect Cyber Recovery .

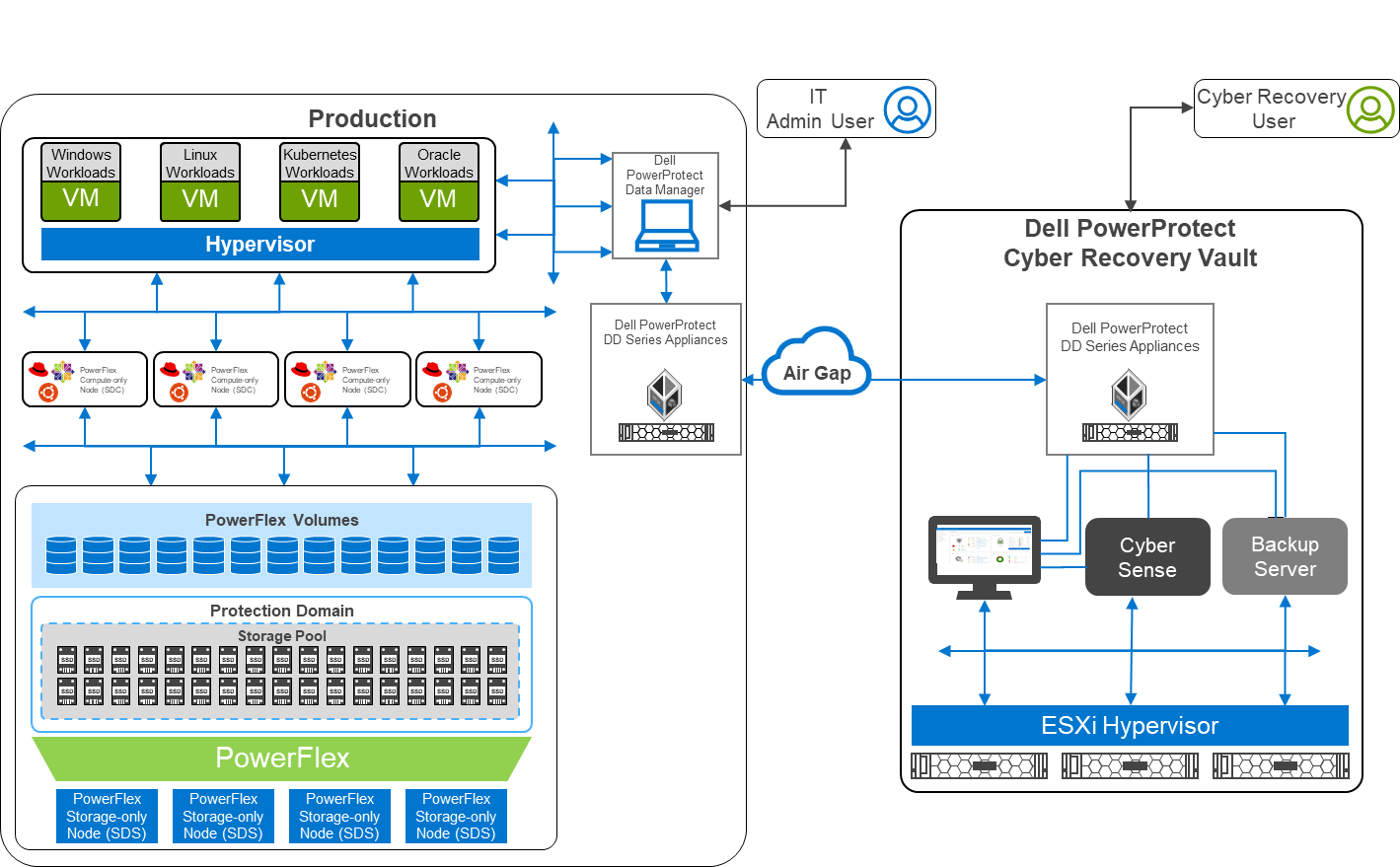

Sách trắng này cho thấy cách sử dụng giải pháp Cyber Recovery với PowerFlex để ngăn chặn ransomware và các cuộc tấn công độc hại khác, bảo vệ vương quốc của bạn khỏi những kẻ tấn công tiềm năng. Sự bảo vệ này được thực hiện bằng cách tạo một kho lưu trữ có khoảng cách không khí có thể được sử dụng với các chiến lược bảo vệ dữ liệu khác để giảm thiểu hành động của những kẻ xấu. Cấu hình này được hiển thị trong sơ đồ kiến trúc sau:

Hình 1: Sơ đồ kiến trúc

Khoảng cách không khí và giữ cho vương quốc an toàn

Sách trắng mô tả thiết kế PowerFlex hai lớp trong đó môi trường lưu trữ và tính toán tách biệt. Phía bên trái của sơ đồ hiển thị môi trường sản xuất. Ở phía bên phải của sơ đồ, hãy lưu ý rằng có một môi trường thứ hai, kho lưu trữ Dell PowerProtect Cyber Recovery. Kho lưu trữ Cyber Recovery là một môi trường riêng biệt, có khoảng cách logic, giúp bảo vệ môi trường sản xuất. Phần mềm PowerProtect chạy trên kho lưu trữ Cyber Recovery và phân tích dữ liệu từ môi trường sản xuất để tìm dấu hiệu giả mạo, chẳng hạn như mã hóa ổ đĩa hoặc xóa một số lượng lớn.

Khoảng hở không khí hợp lý giữa hai môi trường chỉ được mở để sao chép dữ liệu từ môi trường sản xuất vào kho lưu trữ Cyber Recovery. Ngoài ra, kết nối giữa hai môi trường chỉ được kích hoạt từ kho lưu trữ Cyber Recovery. Tôi thích nghĩ về kịch bản này như một hào nước bao quanh một lâu đài có cầu kéo. Cách duy nhất để vượt qua hào nước là qua cầu kéo. Cầu kéo được điều khiển từ lâu đài—một vị trí an toàn khó có thể đột nhập. Tương tự như vậy, khoảng hở không khí khiến những kẻ xâm nhập rất khó có thể đột nhập.

Phân chia quyền lực

Lưu ý rằng có hai người dùng khác nhau được hiển thị trong sơ đồ: Người dùng quản trị và Người dùng Cyber Recovery. Sự khác biệt này rất quan trọng vì nhiều cuộc tấn công có thể bắt nguồn từ bên trong tổ chức, có chủ đích hoặc không chủ đích, chẳng hạn như cuộc tấn công lừa đảo qua thư nhắm vào CNTT. Việc phân chia quyền hạn và trách nhiệm khiến kẻ xấu khó xâm phạm cả hai người dùng và lấy được chìa khóa vào vương quốc hơn. Do đó, kẻ xấu có một thách thức gần như không thể thực hiện được là phá vỡ cả môi trường sản xuất và môi trường Cyber Recovery.

Bảo vệ vương quốc

Chúng ta hãy xem xét sâu hơn về kiến trúc logic được sử dụng trong sách trắng. Thiết kế sử dụng một cặp hệ thống PowerProtect DD trong đó dữ liệu nằm ở cả vị trí sản xuất và kho lưu trữ. Việc sao chép giữa hai hệ thống PowerProtect DD diễn ra qua kết nối có khoảng cách logic. Hãy nghĩ về việc sao chép dữ liệu này như vật liệu di chuyển qua cầu kéo đến lâu đài. Vật liệu chỉ có thể đến lâu đài khi cổng nhà hạ cầu kéo xuống.

Phần mềm Cyber Recovery chịu trách nhiệm đồng bộ hóa dữ liệu và khóa các bản sao dữ liệu đã chỉ định. Phần mềm này hoạt động giống như lính canh ở cổng lâu đài: họ nâng và hạ cầu kéo và chỉ cho phép một số lượng xe nhất định vào lâu đài cùng một lúc.

Máy chủ dự phòng chạy phần mềm Cyber Recovery. Máy chủ dự phòng hỗ trợ nhiều tùy chọn khác nhau để đáp ứng các nhu cầu cụ thể. Hãy nghĩ về máy chủ dự phòng như quân lính trong lâu đài: có lính canh ở cổng, cung thủ trên tường và tất cả các nguồn lực và hoạt động khác giúp giữ an toàn cho lâu đài. Loại quân lính thay đổi tùy thuộc vào kích thước của lâu đài và bối cảnh đe dọa. Kịch bản này cũng đúng với máy chủ dự phòng.

Môi trường Cyber Recovery cũng bao gồm phần mềm CyberSense, có chức năng phát hiện các dấu hiệu hư hỏng do ransomware và các mối đe dọa tương tự gây ra. Nó sử dụng máy học (ML) để phân tích các bản sao lưu được lưu trữ trong kho lưu trữ PowerProtect DD để tìm kiếm các dấu hiệu hư hỏng. CyberSense phát hiện hư hỏng với mức độ tin cậy lên tới 99,5 phần trăm. Hãy coi CyberSense như cố vấn đáng tin cậy của lâu đài: cảnh báo các nhóm thích hợp khi một cuộc tấn công sắp xảy ra và cho phép lâu đài phòng thủ chống lại các cuộc tấn công.

Để tất cả chúng cùng nhau

Trong hình ảnh động sau, chúng ta thấy tổng quan cấp cao về cách môi trường hoạt động trong điều kiện bình thường, trong cuộc tấn công ransomware và trong quá trình phục hồi. Nó cho thấy nội dung được sao chép vào kho lưu trữ Cyber Recovery từ môi trường PowerFlex. Sau đó, chúng ta thấy một tác nhân xấu cố gắng xâm nhập các VM trong môi trường PowerFlex. CyberSense phát hiện ra cuộc tấn công và thông báo cho quản trị viên Cyber Recovery. Sau đó, quản trị viên có thể làm việc với nhóm sản xuất để bảo mật và khôi phục môi trường, ngăn chặn tác nhân xấu và nỗ lực bắt giữ tổ chức làm con tin.

Hình 2: Hoạt ảnh về cuộc tấn công ransomware và quá trình phục hồi

Ngoài việc mô tả kiến trúc của giải pháp này, sách trắng còn chỉ ra cách triển khai và cấu hình cả hai môi trường. Người đọc có thể thực hiện bước tiếp theo để xây dựng khả năng bảo vệ khỏi các cuộc tấn công mạng.

Sách trắng là nguồn tài nguyên tuyệt vời để tìm hiểu thêm về cách bảo vệ vương quốc của bạn khỏi ransomware. Để lựa chọn “không trở thành” nạn nhân ransomware, hãy liên hệ với đại diện Dell của bạn để biết thêm thông tin.

Bài viết mới cập nhật

Tăng tốc khối lượng công việc của Hệ thống tệp mạng (NFS) của bạn với RDMA

Giao thức NFS hiện nay được sử dụng rộng rãi trong ...

Mẹo nhanh về dữ liệu phi cấu trúc – OneFS Protection Overhead

Gần đây đã có một số câu hỏi từ lĩnh vực ...

Giới thiệu Dell PowerScale OneFS dành cho Quản trị viên NetApp

Để các doanh nghiệp khai thác được lợi thế của công ...

Cơ sở hạ tầng CNTT: Mua hay đăng ký?

Nghiên cứu theo số liệu của IDC về giải pháp đăng ...